Die Mitglieder von Gruppen werden in einem multi-valued Attribut mit dem Namen member am Gruppenobjekt gespeichert. Einzige Ausnahme ist die primäre Gruppe von Benutzerobjekten, hier speichert das Benutzerobjekt die Gruppenmitgliedschaft, Standard ist die Gruppe der Domänen-Benutzer. Forest übergreifend weiss ein Benutzer, globale oder universelle Gruppe nicht, dass er oder sie Mitglied einer entfernten lokalen Gruppe ist. Der Reiter MemberOf in den AD Objekten weisst daher keine Einträge auf. In der selben Domäne wird die Mitgliedschaft jedoch angezeigt.

Domain Lokale Gruppen können Mitglieder (Benutzer, Globale und Universelle Gruppen) aus entfernten Forests als Member aufnehmen, selbst aber nicht Mitglied entfernter Objekte sein.

Globale Gruppen funktionieren anders herum, können nur Mitglied aus entfernten lokalen Gruppen werden, selbst aber nur Objekte der eigenen Domäne hinzufügen.

Universelle Gruppen verhalten sich wie globale Gruppen. Der Mehrwert universeller Gruppen kommt beim Einsatz zwischen Domänen innerhalb einer Gesamtstruktur zur Geltung.

Besonderheiten:

Domain Local Groups mit migrierter SID History

der Benutzer ist immer nur Mitglied von Domain Lokalen Gruppen in dessen Domäne er sich an der Workstation angemeldet hat. Unabhängig davon welcher Domäne der User angehört. Meldet sich der User an einer Workstation an, beide in der neuen Domäne, steht die SID der Domain Local Group sowie die SID-History in seinem Ticket. Beim Zugriff auf eine Ressource der alten Domäne hat allerdings die SID-History keine Relevanz, da diese beim Zugriff durch den Trust gefiltert wird. Die SID-History kommt erst zum Tragen, wenn auch die Ressource in die neue Domäne migriert wird. Die Migration von Domain Local Gruppen kann daher vernachlässigt werden, wenn nicht beabsichtigt wird die Ressource im Nachgang zu migrieren.

Der Ablauf des Zugriffs ist wie folgt: Meldet sich der Benutzer mit dem Account der neuen Domäne an einer Workstation der alten Domäne an, erhält er die SIDs seiner Domäne (Benutzer + SID, Globale Gruppen + SID, Universelle Gruppen + SID, plus evtl. Verschachtelungen), jedoch keine SIDs von Domain lokalen Gruppen seiner Domäne. Wenn die Benutzer SID-History bei der Migration mitgenommen wurde, kann er sich damit in der alten Domäne ausweisen, und erhält zusätzlich noch die aktuellen Mitgliedschaften in Domänen Lokalen Gruppen dieses Benutzers, plus evtl. Verschachtelungen.

Meldet sich der Benutzer mit dem Account der neuen Domäne an einer Workstation der neuen Domäne an, erhält er Gruppenmitgliedschaften von Domänen Lokalen Gruppen seiner Domäne. Ist die Ressource migriert worden, und steht in der selben neuen Domäne erfolgt der Zugriff durch die SID-History, solange bis die ACLs an die SIDs der migrierten Gruppen angepasst wurden. Ist die Ressource noch nicht migriert, werden mithilfe der Benutzer SID-History die Gruppenmitgliedschaften des alten Benutzers in das Zugriffstoken aufgenommen, sobald er die Ressource kontaktiert.

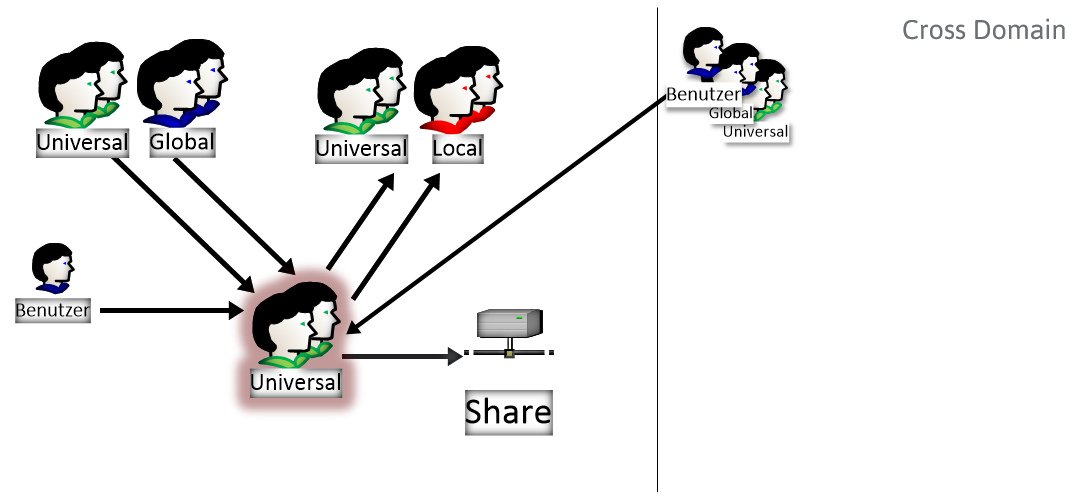

Beispiel 1 aus der Praxis:

Universelle Gruppen sind in den ACLs der Shares berechtigt. Eingehende Pfeile zeigen Mitglieder der universellen Gruppe, ausgehende Pfeile zeigen die Mitgliedschaft in anderen Gruppen. Auf der rechten Seite sind Objekte dargestellt, die aus einer vertrauten Domäne der selben Gesamtstruktur stammen.

Universelle Gruppen sind in den ACLs der Shares berechtigt. Eingehende Pfeile zeigen Mitglieder der universellen Gruppe, ausgehende Pfeile zeigen die Mitgliedschaft in anderen Gruppen. Auf der rechten Seite sind Objekte dargestellt, die aus einer vertrauten Domäne der selben Gesamtstruktur stammen.

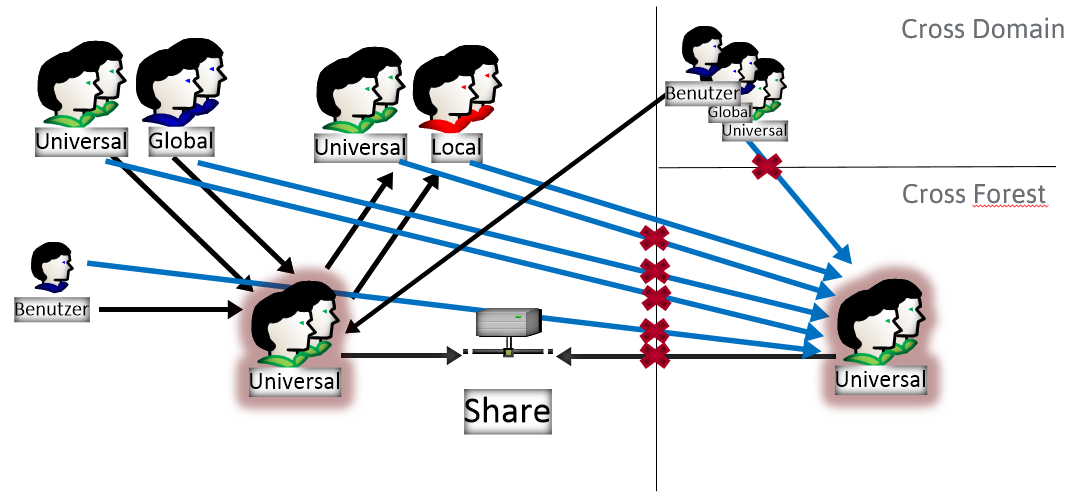

Wird die universelle Gruppe in eine andere Gesamtstruktur migriert, verliert die Gruppe fast alle Beziehungen. Einzig die Mitgliedschaft in der lokalen Gruppe ist noch möglich.

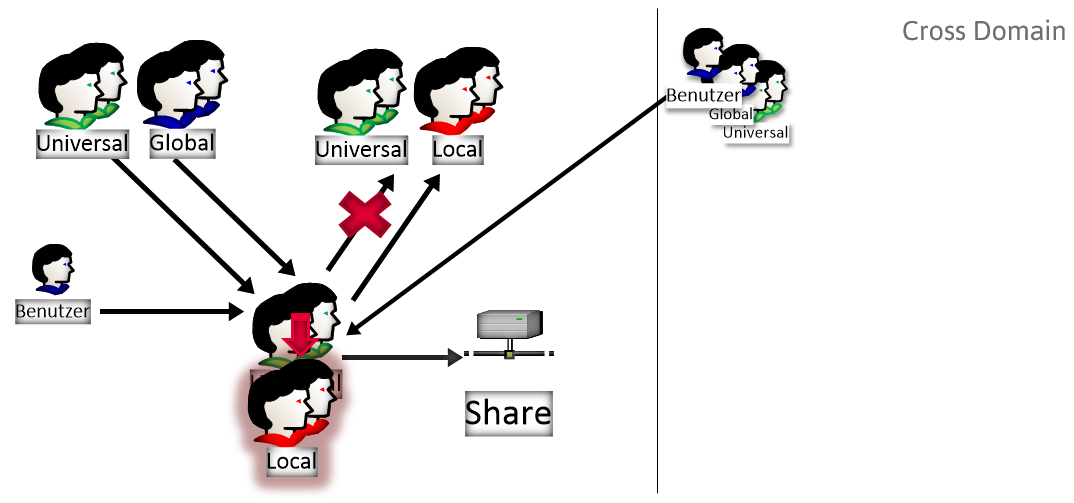

Wird die universelle Gruppe zu einer Domänen Lokalen Gruppe konvertiert, geht dadurch die Mitgliedschaft in universellen Gruppen verloren. Der Weg wäre aber der richtige, Domänen Lokale Gruppen auf Ressourcen zu berechtigen!

Wird die universelle Gruppe zu einer globalen Gruppe konvertiert, gehen sämtliche Mitglieder aus Fremddomänen verloren, sowie Mitglieder, die aus universellen Gruppen bestehen.

Die Shares wurden daraufhin mit Domänen Lokalen Gruppen neu verrechtet. Gruppenmitgliedschaften nach dem AGDLP neu gesetzt.

Account ist Mitglied in Globalen Gruppen seiner eignen Domäne

Globale Gruppen sämtlicher Domänen sind Mitglied in einer oder mehreren Domänen Lokalen Gruppen

Domänen Lokale Gruppe wird in der ACL einer Ressource (Permission) der selben Domäne gesetzt

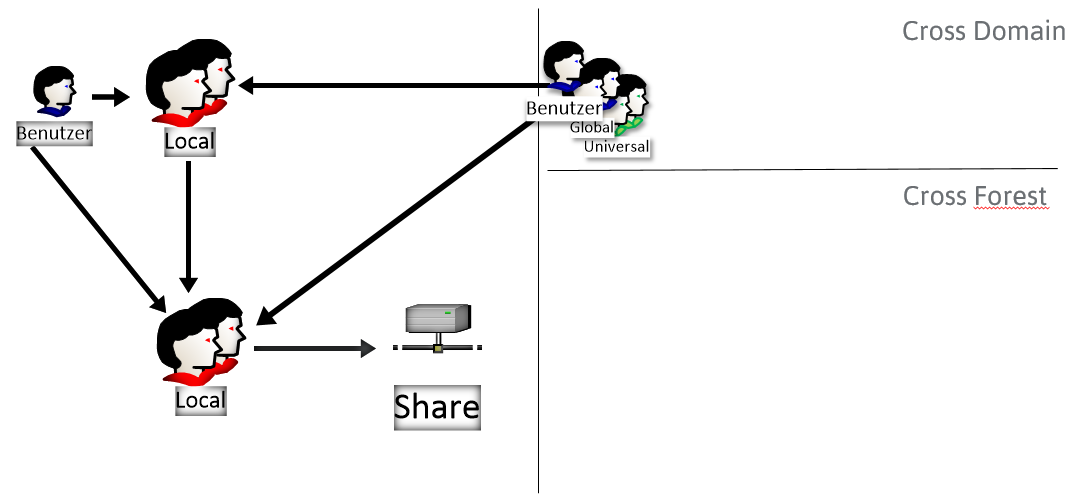

Beispiel 2 aus der Praxis:

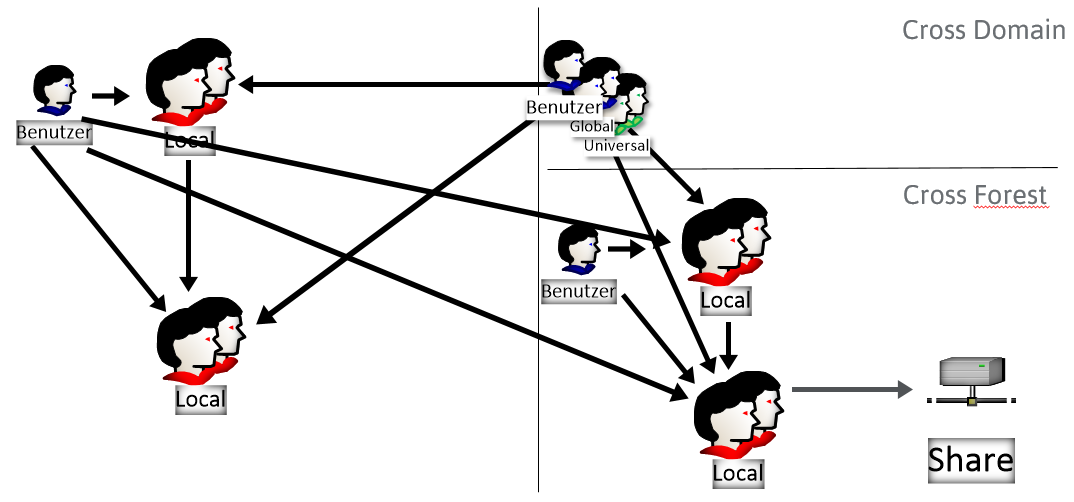

Ein zweites Beispiel zeigt eine andere Variante. Die Berechtigungen auf die ACLs der Shares ist auf Domänen Lokale Gruppen gesetzt, die Mitglieder aus der eigenen, sowie aus einer Domäne direkt wie auch verschachtelt hat.

Ein zweites Beispiel zeigt eine andere Variante. Die Berechtigungen auf die ACLs der Shares ist auf Domänen Lokale Gruppen gesetzt, die Mitglieder aus der eigenen, sowie aus einer Domäne direkt wie auch verschachtelt hat.

Werden die Gruppen und Benutzer migriert, bleiben sämtliche Beziehungen bestehen. Zu beachten ist die Besonderheit beim Zugriff über Domain Lokale Gruppen, wie oben beschrieben.

Werden die Gruppen und Benutzer migriert, bleiben sämtliche Beziehungen bestehen. Zu beachten ist die Besonderheit beim Zugriff über Domain Lokale Gruppen, wie oben beschrieben.

Auch nach der Migration des Shares bleibt der Zugriff bestehen.

Auch nach der Migration des Shares bleibt der Zugriff bestehen.